Los puertos son puntos de conexión utilizados para establecer comunicaciones entre dispositivos en una red. Cada puerto tiene un número asociado que permite identificar el tipo de servicio o aplicación que se está utilizando. En este artículo, te presentaremos un listado de puertos seguros que puedes utilizar para garantizar la seguridad de tus conexiones.

Cuáles son los puertos registrados

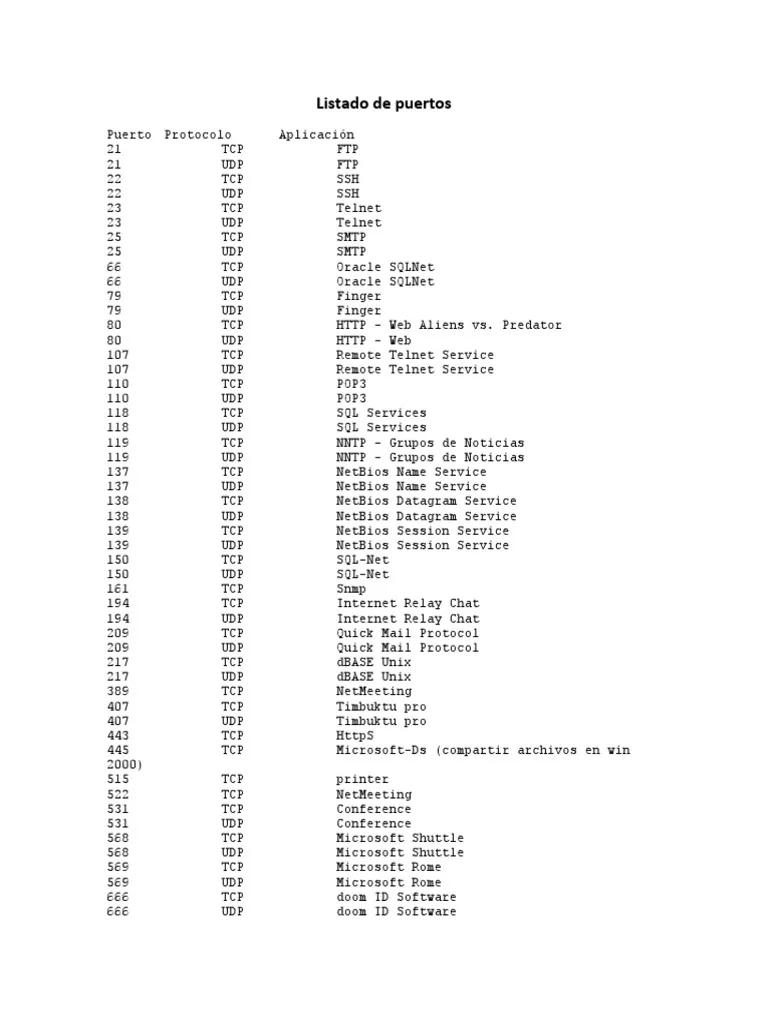

Los puertos registrados son aquellos que se encuentran en el rango de números del 1024 al 4915Estos puertos se asignan a procesos o aplicaciones del usuario. A diferencia de los puertos bien conocidos, que tienen números predefinidos, los puertos registrados permiten a los usuarios instalar aplicaciones individuales y asignarles un número de puerto específico.

El uso de puertos registrados brinda una mayor flexibilidad y control sobre las conexiones en una red. Los usuarios pueden seleccionar puertos que no sean ampliamente conocidos, lo que proporciona una capa adicional de seguridad al ocultar el servicio o aplicación detrás de un número de puerto menos predecible.

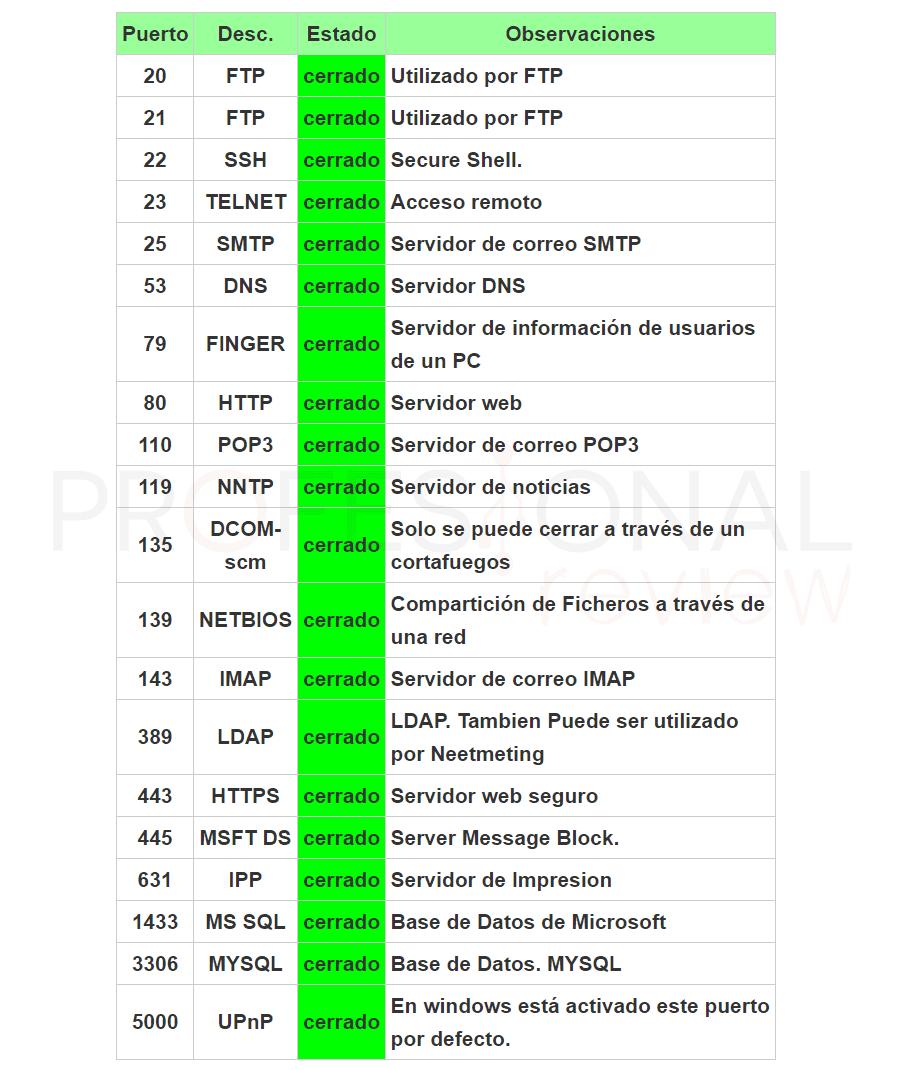

Lista de puertos seguros

A continuación, te presentamos una lista de puertos seguros que puedes utilizar para garantizar la seguridad de tus conexiones:

- Puerto 443 (HTTPS): Utilizado para conexiones seguras a través del protocolo HTTPS. Es ampliamente utilizado para transacciones en línea, como compras en tiendas virtuales o ingreso a cuentas bancarias.

- Puerto 22 (SSH): Utilizado para conexiones seguras a través del protocolo SSH. Permite acceder de forma remota a un servidor de manera segura y encriptada.

- Puerto 990 (FTPS): Utilizado para la transferencia de archivos de forma segura a través del protocolo FTPS. Este protocolo utiliza cifrado SSL/TLS para proteger las credenciales y los datos durante la transferencia.

- Puerto 993 (IMAPS): Utilizado para la recepción de correos electrónicos de forma segura a través del protocolo IMAPS. Este protocolo utiliza cifrado SSL/TLS para proteger la comunicación entre el cliente de correo y el servidor.

- Puerto 995 (POP3S): Utilizado para la recepción de correos electrónicos de forma segura a través del protocolo POP3S. Al igual que IMAPS, este protocolo utiliza cifrado SSL/TLS para proteger la comunicación.

Estos son solo algunos ejemplos de puertos seguros que puedes utilizar para proteger tus conexiones. Recuerda que es importante configurar adecuadamente las aplicaciones y servicios que utilizas para que utilicen estos puertos de manera segura.

Consultas habituales

¿Por qué es importante utilizar puertos seguros?

Utilizar puertos seguros es fundamental para proteger la información y las comunicaciones en una red. Los puertos seguros utilizan protocolos de encriptación que garantizan la confidencialidad y la integridad de los datos transmitidos. Además, al utilizar puertos menos conocidos, se reduce la probabilidad de ataques y se aumenta la seguridad de las conexiones.

¿Cuál es la diferencia entre puertos bien conocidos y puertos registrados?

Los puertos bien conocidos son aquellos que tienen números predefinidos (del 0 al 1023) y están asociados a servicios comunes, como HTTP (puerto 80) o FTP (puerto 21). Por otro lado, los puertos registrados permiten a los usuarios asignar números a procesos o aplicaciones específicas que ellos eligen instalar. Esto brinda mayor flexibilidad y control sobre las conexiones en una red.

¿Cómo puedo configurar una aplicación para utilizar un puerto seguro?

La configuración de una aplicación para utilizar un puerto seguro puede variar dependiendo del software específico que estés utilizando. Sin embargo, generalmente puedes encontrar la opción de configuración de puerto dentro de la configuración de red o seguridad de la aplicación. Allí podrás ingresar el número de puerto seguro que deseas utilizar y guardar los cambios.

Utilizar puertos seguros es fundamental para garantizar la seguridad de las conexiones en una red. Los puertos registrados ofrecen una mayor flexibilidad y control sobre las aplicaciones y servicios que utilizamos. Al elegir puertos seguros y menos predecibles, podemos agregar una capa adicional de seguridad a nuestras comunicaciones. Recuerda siempre configurar adecuadamente las aplicaciones y servicios para utilizar puertos seguros y mantener tus conexiones protegidas.

Si quieres conocer otros artículos parecidos a Lista de puertos seguros para conexiones protegidas puedes visitar la categoría Seguridad.